Durante años, la mayor amenaza para la seguridad de un sistema público fue la contraseña fácil. El clásico “123456” en la cuenta del administrador. También el acceso compartido entre diez personas o la sesión que nadie cerró.

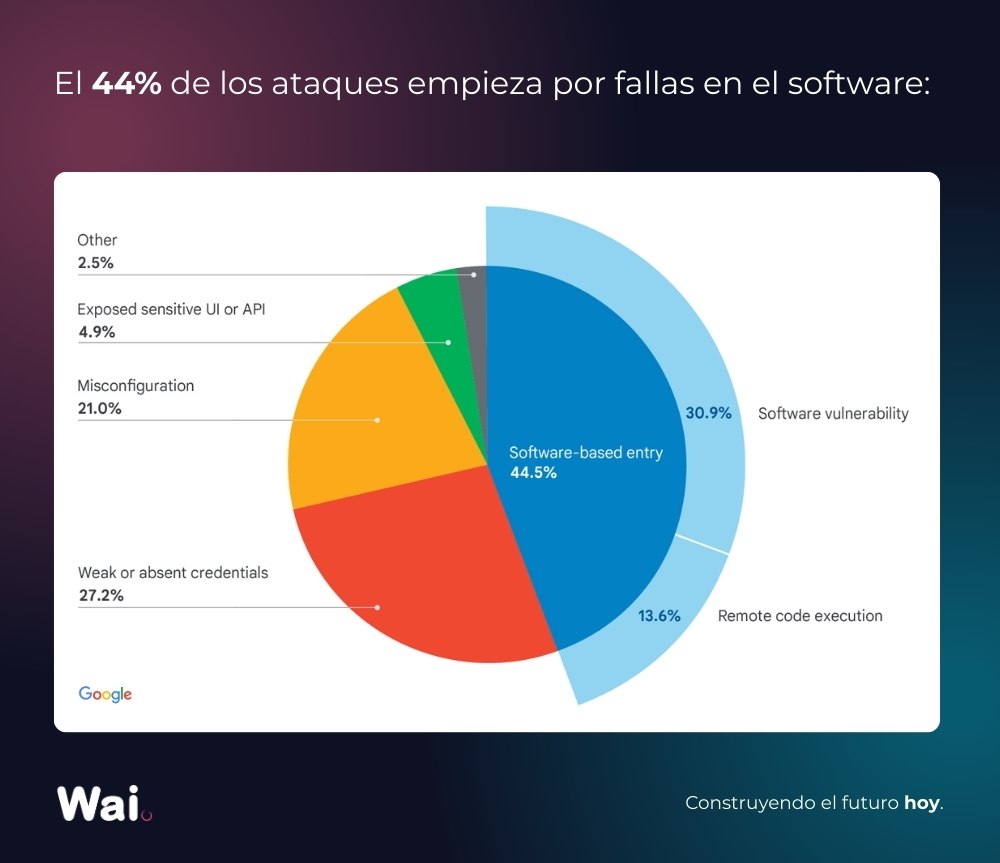

Pero según el Cloud Threat Horizons Report H1 2026 de Google, eso esta cambiando. El informe, que analiza el segundo semestre de 2025, muestra que el vector de ataque más usado ya no fue el robo de credenciales sino la explotación de vulnerabilidades en el propio software instalado por los usuarios. El 44,5% de las intrusiones comenzó por ahí. Las contraseñas débiles, que hasta el primer semestre del mismo año representaban el 47,1% de los accesos iniciales, cayeron al 27,2%. Un giro completo en menos de doce meses.

Por qué esto importa especialmente en el sector público

Los organismos públicos no son el blanco más evidente para un ciberataque. No tienen criptomonedas ni manejan tarjetas de crédito. Pero sí tienen algo que vale mucho: datos de ciudadanos, acceso a infraestructura crítica y, en muchos casos, sistemas desarrollados o adaptados internamente con poca supervisión técnica.

Ahí entra el vibecoding.

El término, popularizado en los últimos dos años, describe una forma de desarrollar software donde el programador no escribe código línea por línea: le pide a una herramienta con IA (Inteligencia Artificial) que lo haga y va aprobando lo que aparece en su pantalla. El resultado es funcional y muchas veces bastante bueno. Pero con una particularidad: quien lo aprueba no siempre entiende lo qué está aprobando.

En el sector privado esto ya genera debate. En el sector público, donde los equipos técnicos son más chicos, los presupuestos más ajustados y la presión por digitalizar más alta que nunca, el fenómeno se amplifica. Municipios que antes no podían permitirse un desarrollo propio hoy pueden tener una aplicación lista en horas. Eso es un avance real. Pero también es software que nadie revisó y con vulnerabilidades que nadie conoce… hasta que un ciberdelincuente las explota.

El tiempo que ya no existe

El dato más preocupante del informe de Google no es el porcentaje de ataques sino su velocidad.

En el pasado, cuando se publicaba una vulnerabilidad, las organizaciones tenían semanas para aplicar el parche. Ese margen permitía que los equipos de IT/Sistemas planificaran, probaran y actualizaran sin apuro. En 2025 ese margen colapsó. Los atacantes pasaron de la divulgación pública a la explotación activa en cuestión de días. En algunos casos documentados por Google, desplegaron mineros de criptomonedas en menos de 48 horas desde el anuncio de la falla.

Para cualquier organismo público que depende de la buena voluntad de equipos pequeños, sin presupuesto, sin auditoría, sin formación técnica o de un sistema desarrollado con IA sin proceso de revisión formal, ese margen de días no existe en la práctica y el parche llega cuando llega, cuando ya pasó algo.

Las credenciales no desaparecieron: se sumaron

Sería un error leer este informe como “ya no importan las contraseñas”. Lo que muestran los datos es una acumulación de problemas, no un reemplazo.

El 83% de los compromisos en entornos cloud analizados involucró en algún punto robo de credenciales, phishing o abuso de tokens de servicios SaaS. Los atacantes entran por una puerta y buscan llaves adentro. Y el 73% de los incidentes tuvo como objetivo el robo de datos.

En un organismo público eso se traduce en: padrón municipal, legajos de empleados, expedientes en trámite, contratos, historias clínicas si hay un sistema de salud integrado. Información que no tiene precio de mercado obvio, pero que puede usarse para extorsión, para espionaje o simplemente para paralizar la operación de un gobierno.

Qué implica esto para los decisores

La respuesta instintiva suele ser técnica: “hay que actualizar los sistemas”, “hay que capacitar al personal”. Eso es necesario, pero no suficiente.

El problema de fondo es de gobernanza tecnológica (quién decide qué software se instala en un municipio, quién permite implementar un software desarrollado con IA sin supervisión adecuada, qué proceso existe para aplicar parches cuando aparece una vulnerabilidad o quién tiene visibilidad real sobre los accesos).

El vibecoding no es el enemigo. Es una herramienta. El problema es adoptarla sin los controles que cualquier proceso de desarrollo serio requiere: revisión de código, gestión de dependencias, auditoría de accesos, protocolos de respuesta ante incidentes.

En el sector público esos controles no siempre existen porque nadie los exigió. Y porque, hasta ahora, los ataques llegaban por la puerta de la contraseña débil, que es más fácil de entender y más fácil de comunicar.

La nueva superficie de ataque es más técnica, más rápida y más difícil de ver. Pero las consecuencias para la gestión son las mismas: sistemas caídos, datos comprometidos, ciudadanos afectados y funcionarios respondiendo preguntas que nadie quiere responder.

Lo que sí puede controlarse

No toda la noticia es mala. El mismo informe de Google documenta que las mejoras en controles de identidad y configuraciones seguras por defecto empujaron a los atacantes hacia vectores más sofisticados. Es decir: cuando se cierra una puerta, los atacantes buscan otra. Eso no es un fracaso; es evidencia de que los controles funcionan.

Para organismos públicos que están en proceso de digitalización, hay decisiones concretas que reducen la exposición:

- Exigir a los proveedores de software un proceso de actualización permanente y tiempos de respuesta ante vulnerabilidades. No alcanza con que el sistema funcione: tiene que poder mantenerse.

- Separar los sistemas según su criticidad. Cuando los sistemas son internos, no es necesario que todo este en la misma red ni con el mismo nivel de acceso. Un sistema de turnos no necesita tener el mismo perímetro que el sistema de expedientes o el de liquidación de sueldos.

- Implementar autenticación multifactor en los accesos administrativos. Es el control con la mejor relación costo-beneficio disponible y todavía falta en la mayoría de los organismos públicos de la región.

- Tener un protocolo, aunque sea básico, para cuando algo falla. Saber quién llama a quién, qué se desconecta primero y cómo se comunica el incidente a la ciudadanía.

La transformación digital del Estado no se detiene porque aparezcan nuevos riesgos. Pero sí requiere que los decisores entiendan que digitalizar sin considerar la seguridad es construir sobre terreno inestable.

El vibecoding no es un problema, pero su mal uso es la causa de un efecto poco deseado; sin embargo, una buena gobernanza tecnológica es la clave para lograr sistemas seguros, vibecodeados o no.

Fuente de datos: Google Cloud Threat Horizons Report H1 2026.